2026西湖龙井茶官网DTC发售:茶农直供,政府溯源防伪到农户家

2026西湖龙井茶官网DTC发售:茶农直供,政府溯源防伪到农户家

弗拉斯克(Flask)赋予了您极大的灵活性——但输入验证往往被事后才考虑。

在我的日常工作中,我负责涵盖架构、工程和运维领域的应用程序安全工作。我的团队大部分工作都是帮助开发团队修复来自静态应用程序安全测试(SAST)/动态应用程序安全测试(DAST)扫描和代码审查中发现的问题。

有一个问题反复出现:

未经验证的输入进入了应用程序逻辑。

⸻

我所看到的差距

在使用弗拉斯克(Flask)应用程序时,有很多优秀的选择:

- 用于完整用户界面应用程序的弗拉斯克-WTF(Flask-WTF)

- 用于应用程序接口(API)的棉花糖(Marshmallow)或派丹蒂克(Pydantic)

但在实践中,许多应用程序并未使用其中任何一种。

我做了一次快速的谷歌搜索,惊讶地发现估算数据显示,50% 到 80% 的弗拉斯克(Flask)应用程序根本不使用任何验证框架。根据我在真实环境中的观察,这一数据相差不远。

相反,我通常发现:

- 临时性的验证分散在各个路由中

- 输入处理方式不一致

- 或者根本没有验证

⸻

为什么这很重要(从安全角度来看)

这不仅仅关乎代码整洁。

它直接导致:

- 注入风险

- 意外行为

- 不一致的错误处理

- 在静态应用程序安全测试(SAST)/动态应用程序安全测试(DAST)中难以系统修复的发现项

更重要的是:

很难回答:“究竟什么受到了保护?”

⸻

所以我构建了一个小工具

我希望这个工具能够:

- 不需要表单

- 不需要完整的模式框架

- 易于嵌入现有应用程序

- 强制执行一致性

- 并且(这部分很重要)能够检测缺失的内容

因此,我构建了一个基于装饰器的小型验证库:

👉 https://github.com/blainekwilson/flask-validate

⸻

使用示例:

`from flask import Flask, request

import flask_validate as fv

app = Flask(name)

@app.route("/submit", methods=["POST"])

@fv.validate({

"args": {

"st": {"required": True, "rules": fv.US_STATE}

},

"form": {

"zip": {"required": False, "rules": fv.US_ZIP}

}

})

def submit():

return f"State: {request.args['st']}"`

简单,但结构化

验证是:

- 显式的

- 集中的

- 可复用的

错误按字段返回:

{

"errors": {

"zip": ["无效的邮政编码"],

"st": ["无效的美国州名"]

}

}

并且您可以完全控制响应:

`def json_error_handler(result):

return {"errors": result["errors"]}, 400

@fv.validate(schema, on_error=json_error_handler)

def route():

...`

我在其他地方未曾见过的部分

我最关心的功能并不是验证本身。

而是这一点:

检测完全缺少验证的路由

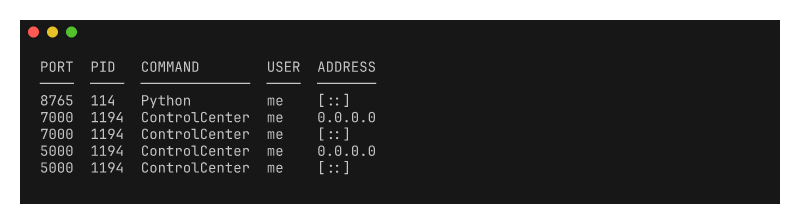

您可以运行:

python -m flask_validate app:app

并获得一份报告,包含:

- 受保护的路由

- 已排除的路由

- 未受保护的路由(带有优先级级别)

这在实践中出奇地有用。

与其问:

“我们验证了这个输入吗?”

不如问:

“哪些端点完全没有经过验证?”

⸻

何时适用(以及何时不适用)

这并非旨在取代现有工具。

请使用:

- 用于复杂用户界面应用程序的弗拉斯克-WTF(Flask-WTF)

- 用于应用程序接口(API)的派丹蒂克(Pydantic)/ 棉花糖(Marshmallow)

这是针对中间地带的解决方案:

- 简单的弗拉斯克(Flask)应用程序

免责声明:本文内容来自互联网,该文观点不代表本站观点。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容,请到页面底部单击反馈,一经查实,本站将立刻删除。