2026西湖龙井茶官网DTC发售:茶农直供,政府溯源防伪到农户家

2026西湖龙井茶官网DTC发售:茶农直供,政府溯源防伪到农户家

过去两年,我一直在研究阿卡迈(Akamai)的机器人管理器。具体来说,就是 _abck Cookie、bm_sz Cookie,以及作为传感器数据(sensor_data)发送到 /_bm/_data 或集成商本月选择的任何路径的那个巨大的、看起来像 Base64 编码的字符串。如果你曾经在耐克(Nike)、沃尔玛(Walmart)、塔吉特(Target)或路威酩轩(LVMH)旗下的网站上打开过开发者工具,并观察到网络面板中滚动闪过五六个带有这种不透明负载的 POST 请求,你就完全明白我的意思。

很长一段时间以来,唯一“真正”的解决方案是:抓取 bot.js 脚本,通过反混淆工具处理它,找到 bmak 对象,恢复虚拟机(VM),重建传感器数据生成器,通过像素/挑战往返测试进行验证,然后跟上每周的脚本轮换。这确实是令人印象深刻的工作。但也极其庞大、脆弱且缓慢。每当阿卡迈发布新的虚拟机操作码或轮换变量名时,负责维护你的求解器的团队就会损失一周的时间。

我们今年发布的方案采取了相反的赌注。如果你修复了超文本传输协议(HTTP)之下的底层,几乎可以完全绕过整个传感器数据的问题。包括传输层安全协议(TLS)指纹、HTTP/2 指纹、如果源站协商则包括 HTTP/3、头部顺序、应用层协议协商(ALPN),以及阿卡迈实际评分的一小部分时序属性。大多数自称受“阿卡迈保护”的网站,如果请求看起来像真实的 Chrome 146 浏览器发出的,甚至根本不会进入深度的传感器数据评估阶段。因此,我们构建了一个让请求看起来真实的工具,并将其开源。

代码仓库:https://github.com/jesterfoidchopped/akamai-v3-sensor

这是关于其工作原理、失效场景以及我们故意放弃的部分的详细长篇解释。

反混淆路径是显而易见的选择。这正是问题所在。

如果你在任何网络爬虫论坛上询问如何击败阿卡迈,你会被指向四五个私有的传感器数据生成器。它们都做同样的事情:获取混淆后的机器人脚本,对其进行反混淆,将虚拟机移植到 Python 或 Node.js,喂入假的鼠标事件和按键时序,将生成的负载发布到传感器端点,然后祈祷你返回的 _abck 是“有效”的(通常 ~0~ 段与 ~-1~ 段是主要的判断依据)。

这种方法有效。但它也让你付出代价:

一名能够解读阿卡迈混淆流程的维护人员。这不是初级角色。

一个测试 harness,用于逐字节比较你生成的负载与真实浏览器转储的数据。

一个持续集成(CI)管道,每小时重新获取每个目标网站的机器人脚本,因为脚本网址是每个租户独立的,且混淆种子会轮换。

一个像素/挑战求解器,因为如果你的评分看起来可疑,阿卡迈会悄悄地将你从仅传感器数据模式升级到像素往返验证模式。

一种将生成器保留在公共 GitHub 之外的方法,因为一旦它公开露面,阿卡迈将在一个发布周期内重新调整评分权重。

我曾目睹三个不同的团队在此耗费六个月时间,最终只搞定四个目标网站。其经济效益极差。

这条路径成为陷阱的另一个原因是,你最终优化了错误的层级。你花了一个季度让 JavaScript 负载看起来完美无缺,却从未意识到你的传输控制协议(TCP)连接仅因 JA4 指纹显示为 t13d_1517 而非 t13d_1714 就被单独评分为 -0.4。阿卡迈的机器人评分是跨层级累加的。如果在发送任何一个传感器字节之前,仅 TLS 加上 HTTP/2 加上头部顺序就让你的评分达到 -1.2,那么在 JavaScript 运行之前你就已经失败了。

akamai-v3-sensor 究竟是什么

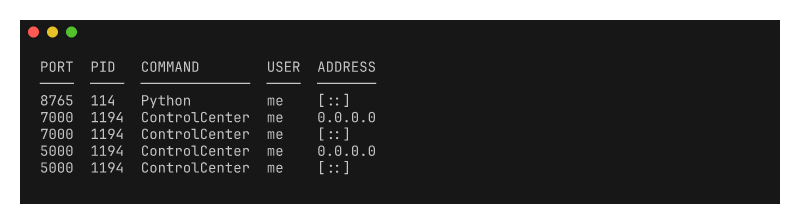

该库是一个 Go 语言的超文本传输协议(HTTP)客户端。从外部看,它与其他客户端无异——支持获取(Get)、发布(Post)、多部分上传、重定向历史、流式主体等——但在其底层,它携带了一套 Chrome 级别的指纹栈:

通过一个维护中的 uTLS 分支实现 TLS。包括 ClientHello、GREASE 占位符、支持的群组、签名算

免责声明:本文内容来自互联网,该文观点不代表本站观点。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容,请到页面底部单击反馈,一经查实,本站将立刻删除。